Приложения

Уязвимости в Tinder: подмена фотографий и отслеживание свайпов

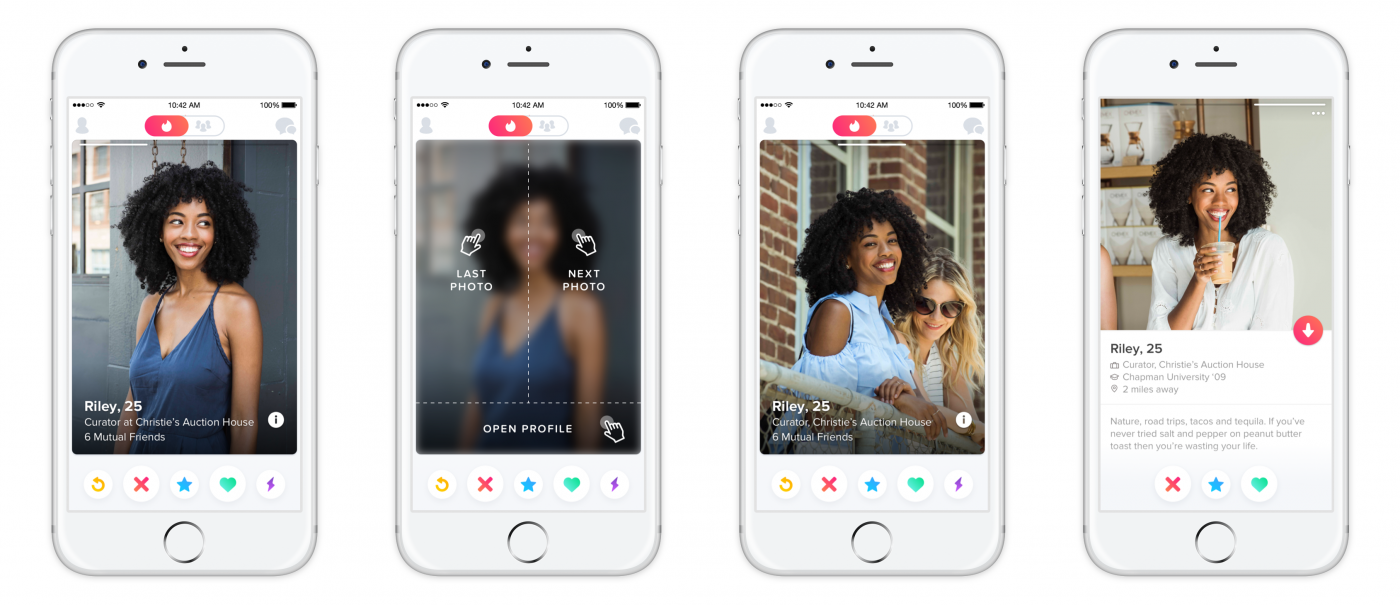

Компания Checkmarx, занимающаяся компьютерной безопасностью, обнаружила две уязвимости в Tinder. Ошибки присутствуют в iOS и Android приложениях и позволяют пользователю в той же сети подменять картинки людей и отслеживать действия целевого пользователя.

Уязвимость с картинками возникла из-за отсутствия HTTPS-шифрования для фотографий. Хотя при передаче действий пользователя шифрование применяется, но все равно по передающимся данным отследить лайки или дизлайки хакеры могут – свайп влево занимает 278 байт, а вправо 341.

Для эксплуатации уязвимости в Checkmarx разработали специальную утилиту TinderDrift. При работе в одной сети с пользователем приложения она может делать все вышеописанное.

Tinder заявил, что всегда относился к пользовательским данным с особой тщательностью и уже работает над исправлением ошибок.

-

Видео и подкасты для разработчиков3 недели назад

Видео и подкасты для разработчиков3 недели назадОт личной продуктивности к командной: сила шаблонизации в IDE

-

Новости3 недели назад

Новости3 недели назадВидео и подкасты о мобильной разработке 2026.20

-

Новости4 недели назад

Новости4 недели назадВидео и подкасты о мобильной разработке 2026.19

-

Новости2 недели назад

Новости2 недели назадВидео и подкасты о мобильной разработке 2026.21